PentestsTests d’intrusion internes

Sécurité offensive

Tests d’intrusion internes

Pentests

Une compromission de poste, un accès prestataire trop large ou un VLAN mal cloisonné suffit à transformer votre réseau interne en autoroute pour les attaquants. Notre pentest interne reproduit ces trajectoires : déplacement latéral, élévation de privilèges, persistance, exfiltration. Vous savez précisément jusqu’où un intrus pourrait aller – et comment l’arrêter.

Le test d’intrusion interne sert à évaluer le niveau de sécurité et de résilience de votre réseau interne

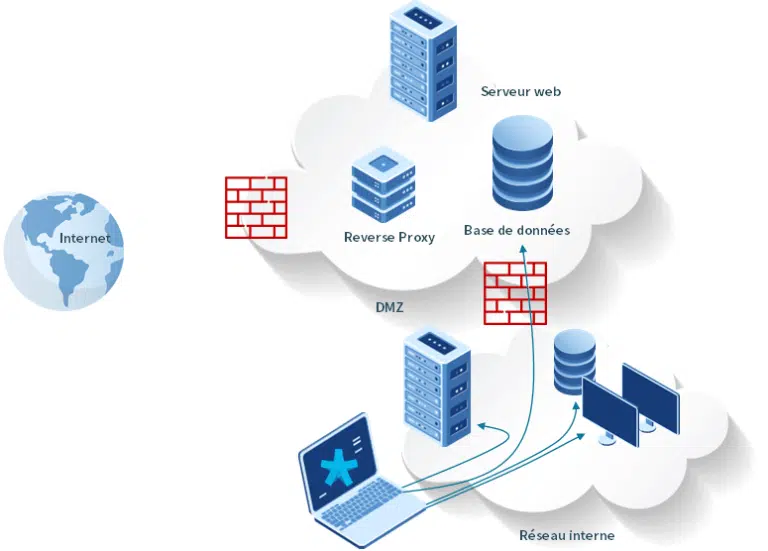

Les profils d’attaquants simulés lors d’un test d’intrusion sont ceux d’une personne extérieure étant parvenu à s’introduire dans les locaux de l’entreprise et tentant de se connecter au réseau (boîte noire) ou d’un collaborateur malveillant ou dont le compte à été compromis. Complémentaires des tests externes, les tests d’intrusion internes permettent d’évaluer le niveau de sécurité global du réseau interne, mais aussi les capacités de détection des équipes opérationnelles face à des attaques provenant de l’intérieur de l’entreprise.

La démarche d’audit s’appuie sur les référentiels de l’ANSSI (Agence Nationale de Sécurité des Systèmes d’Information), du CEH (Certified Ethical Hacker), de l’OWASP (Open Web Application Security Project), ainsi que les méthodologies internes basées sur l’expérience acquise par ses consultants sur des missions similaires.

Les objectifs des tests d’intrusion internes

- Évaluer le niveau de sécurité du système d’information à un instant donné.

- Déterminer l’étendue des actions réalisables par un utilisateur malveillant ou un attaquant parvenant à s’introduire sur le réseau interne.

- Vérifier que la confidentialité des données sensibles et stratégiques pour l’entreprise est garantie.

Digitemis propose la méthode suivante :

Quelques exemples de missions

- Les tests d’intrusion visant à évaluer le niveau de sécurité globale du réseau interne

L’auditeur se place dans la position d’un attaquant présent sur le réseau interne (avec ou sans compte). Il découvre et exploite les failles de sécurité.

- Les tests d’intrusion VoIP/ToIP

Après la mise à disposition d’un téléphone IP dans sa configuration normale, l’auditeur évalue le niveau de sécurité des appareils ainsi que de l’infrastructure sous-jacente.

- Les tests de cloisonnement réseau ou de rebond

Un accès est donné à l’auditeur sur un réseau ou une machine du SI. Il cherche alors à vérifier l’étanchéité d’un ou plusieurs réseaux et à évaluer les capacités de rebond d’un attaquant depuis un point précis du réseau.

- Les tests de cloisonnement applicatif

L’auditeur teste les possibilités d’évasion depuis une application déportée ou un bureau à distance.

Le déroulement d’un test d’intrusion interne :

Ils nous font confiance

informations

Contactez-nous

Vous avez besoin de réaliser un pentest interne ? Remplissez le formulaire, nous reviendrons vers vous rapidement pour un premier échange.

*Informations obligatoires

Les informations recueillies à partir de ce formulaire sont traitées par Digitemis pour donner suite à votre demande de contact. Pour connaître et/ou exercer vos droits, référez-vous à la politique de Digitemis sur la protection des données, cliquez ici.

Expertises liées

FAQ

Questions fréquentes

Si vous avez d’autres questions, n’hésitez pas à nous contacter directement !

Combien de temps dure un test interne ?

Entre cinq et dix jours ouvrés, selon le nombre de sites, de segments et la profondeur souhaitée (boîte noire ou grise).

Faut-il fournir des comptes de test ?

Ce n’est pas obligatoire : en boîte noire, l’auditeur démarre sans identifiants ; en boîte grise, deux comptes (utilisateur standard et administrateur) accélèrent l’évaluation du cloisonnement.

Le test peut-il perturber la production ?

Les actions intrusives sont planifiées hors heures sensibles ou sur un environnement miroir. Au moindre signe d’impact, l’opération est suspendue et documentée.

Comment sécurisez-vous les données collectées ?

Les artefacts sont chiffrés, stockés dans un coffre HSM en France, accès journalisé, suppression automatique à J + 90 ou immédiate sur demande.

cas client

Découvrez notre approche

Uncategorized

Cas client 1

Uncategorized

Cas client 2

cas client

Découvrez notre approche projet

Uncategorized

digitemis

digitemis